Как перестать «продавать страх» и получить средства на ИБ

По большому счету, требования по соблюдению мер информационной безопасности тормозят бизнес и приводят к дополнительным расходам. Однако потери от действий киберпреступников могут быть настолько серьезными, что компании вынуждены выделять на ИБ все больше и больше средств. Но все ли ИБ-расходы оправданы? Как найти оптимальный баланс между безопасностью и интересами бизнеса? Об этом говорили участники организованной CNews Conferences конференции «Информационная безопасность 2022».

Как обосновать ИБ-расходы

«Многие считают Московскую биржу финансовой организацией, однако по сути мы являемся ИТ-компанией. Мы продаем ИТ-услуги, и наша основная компетенция — это ИТ-инфраструктура, телекоммуникации и разработка программного обеспечения, — начал своей выступление Сергей Измайлов, руководитель направления Anti-fraud Московской биржи. — Практически все ПО, с помощью которого проводятся торги, написано нашими сотрудниками». Он отметил, что по большому счету, требования по соблюдению мер информационной безопасности тормозят бизнес и приводят к дополнительным расходам. Однако все понимают, что игнорировать их нельзя.

Сергей Измайлов предложил 5 шагов, которые позволят службе ИБ установить взаимопонимание с бизнесом. Бизнес должен увидеть в ИБ-подразделении партнера и начать воспринимать его как свою неотъемлемую часть. Это должно выражаться в росте значимости функции ИБ с точки зрения корпоративной структуры, ее участии в процессах принятия решений. Чтобы добиться этого, надо отказаться от практики «продажи страха» — построить прозрачную отчетность функции ИБ, разбирать вместе с бизнесом наиболее показательные кейсы.

Второй шаг — внедрить методики количественной оценки кибер-рисков и стоимости компенсирующих мер и показывать бизнесу понятные ему цифры. Третий шаг — внимательно изучать нормативные акты, работать с регуляторами с тем, чтобы найти нетипичные, но эффективные способы реализации потребностей бизнеса. Очень важно научиться мыслить в терминах ТСО и оптимизировать расходы на ИБ. И последнее —объяснять сложные вещи, логику принятия решений на простом, понятном бизнесу языке.

Инструменты контроля

Уровень киберугроз постоянно растет. При этом компании сталкиваются с целым рядом ограничений в области построения систем ИБ: это и кадровые проблемы, и ограничения по использования иностранного ПО, и высокая стоимость решений. Как рассказал Дмитрий Хомутов, директор компании «Айдеко», его компания разработала сервис Ideco security, который позволяет проверить, насколько эффективно осуществляется фильтрация локального трафика в компании.

Результаты тестирования локальных сетей

Результаты тестирования неутешительные. В 97% случаев потенциально опасные ресурсы не блокируются, для фильтрации трафика используются устаревшие, уязвимые решения. Доля «паразитного» трафика доходит до 40%, в том числе 17% — торренты и P2P сети, 8,3% — реклама, 4,6% — развлекательные новости, 3,6% — мультфильмы, 2,7% — компьютерные игры, 2,3% — сайты знакомств.

Куда заглядывают сотрудники на работе

Дмитрий Хомутов предложил использовать межсетевой экран нового поколения Ideco UTM. Он нуждается в минимальной настройке и прямо «из коробки» готов обеспечить самый высокий уровень защиты от киберугроз. В нем есть все необходимые модули: контроль приложений, контентная фильтрация, блокировка анонимайзеров, предотвращение вторжений, публикация ресурсов, антивирусная проверка. Осуществляется DPI фильтрация на 7 уровне модели OSI. В BlockList содержится 15 млн доменов и IP-адресов, в обновляемой базе данных — более 500 млн URL. Решение имеет все необходимые сертификаты ФСТЭК. Осуществляется многоканальная техподдержка пользователей.

Алексей Киселев, руководитель отдела продаж клиентам малого и среднего бизнеса, «Лаборатория Касперского», разделил угрозы ИБ на три основные группы. Обычные угрозы — это классические вирусы и вредоносное ПО. На них приходится 70-90% всего вредоносного ПО, их довольно легко обнаружить и предотвратить. Решения по борьбе с ними должны быть в каждой организации. Скрытые угрозы — это вредоносное ПО, программы-вымогатели, шпионское ПО. Оно обладает высокой «заразностью», для доступа к системам и закрепления используются легитимные инструменты. У скрытого ПО больше времени для того, чтобы нанести максимальный ущерб. Сложные атаки — это, как правило, масштабные действия, направленные на то, чтобы причинить ущерб конкретной компании, для борьбы с которыми необходимо привлекать SOC.

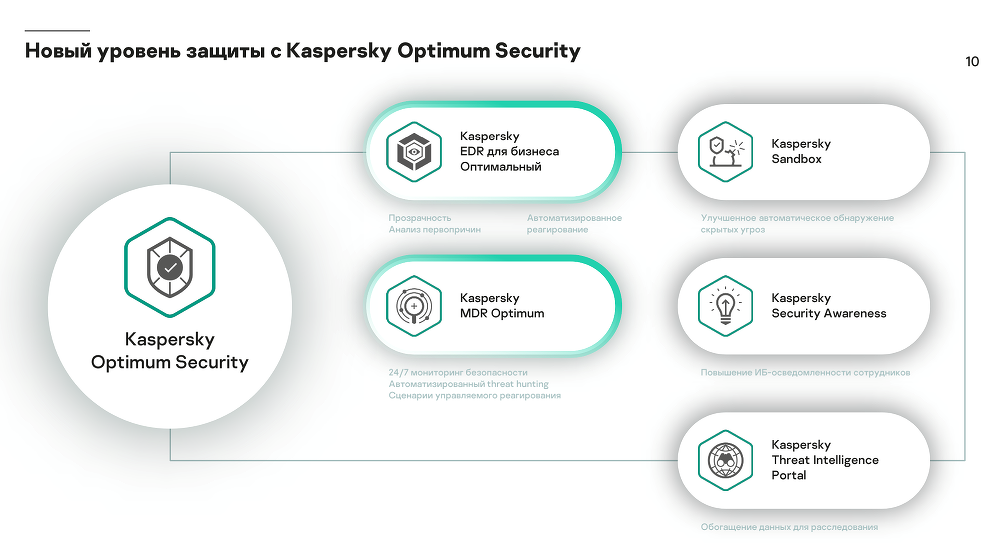

Kaspersky Optimum Security

Скрытые угрозы представляют серьезную опасность для бизнеса, а средства для их осуществления в Darknet стоят недорого: около $75. Для того, чтобы их обнаружить, необходимо специальное ПО. Алексей Киселев предложил использовать решения из пакета Kaspersky Optimum Security: они помогут обнаружить, расследовать, противостоять кибератаке. Кроме того, пользователи получают возможность ознакомиться с опытом противодействия подобным атакам на специальном портале, а также проконсультироваться у специалистов «Лаборатории Касперского» по возникающим вопросам. Решение доступно как единым пакетом, так и покомпонентно.

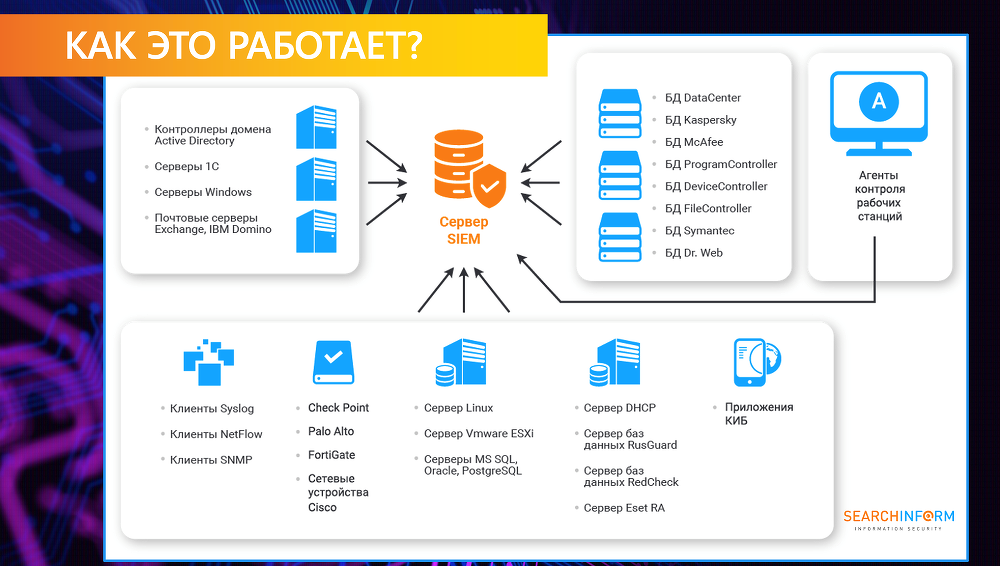

Алексей Дрозд, начальник отдела информационной безопасности «СерчИнформ», напомнил, какой должна быть современная SIEM: логировать практически любые системы, проводить опросы по WMI, подключаться к СУБД, работать через скрипты. Тем не менее, SIEM несовершенны: если нет логирования, то контроль невозможен, уровень логирования всегда хуже уровня контроля приложений, служб или драйверов, работоспособность системы зависит от многих факторов, проактивная реакция возможна только посредством скриптов, взаимодействия на AD либо API, существует слабая связка с уровнем Endpoint`ов.

Алексей Дрозд рассказал, что в его компании попробовали решить часть задач, добавив агента из DCAP. Однако оказалось, что не все DCAP одинаковы, и многие из них имеют критические проблемы. Некоторые отслеживают действия с файлами на базе системного логирования, а не файловых потоков. Другие мониторят действия пользователей на основании логов AD либо локальных логов. Ряд систем регулирует права доступа через атрибуты NFS\DFS. Многие системы вообще не имеют прямой связки с Endpoint`ами, поэтому не видят активности процессов.

Симбиоз SIEM и DCAP

Эксперт рассказал, какой, на его взгляд, должна быть идеальная DCAP. Совместное использование SIEM и DCAP позволит определять скрытые подключения, обход сетевых средств защиты, нетиповую файловую активность пользователей и процессов, выполнение скриптов и прочие не отражающиеся в классическом логировании инциденты.

Андрей Терехов, инженер-консультант Fortinet, считает, что самыми опасными на сегодняшний день являются критичные уязвимости приложений — через них осуществляется доставка вредоносного кода и проникновение в инфраструктуру. За последний год в 10 раз увеличилась активность программ-вымогателей. Стоимость простоя бизнеса по их вине в 5-10 раз превышает стоимость выкупа, поэтому компании, как правило, его платят. Таким образом, киберпреступность становится прибыльным бизнесом. В прошлом году в интернете появились обучающие программы для тех, кто хочет научиться зарабатывать таким образом.

Технологии снижения рисков конечных точек

Андрей Терехов рассказал о том, как организовать комплексную защиту при помощи инструментов Fortinet. Компания предлагает использовать для этого искусственный интеллект. FortiAI автоматизирует аналитику SOC и способствует повышению его эффективности, дает возможность практически мгновенно блокировать новый вредоносный код, ускоряет работу песочницы.

Еще одна технология снижения рисков конечных точек — автоматизация реагирования FortiEDR. Она может выявлять зловредов не только на этапе проникновения, но и после того, как он обосновался в системе. Результаты независимых тестов показали, что только FortiEDR продемонстрировала возможность блокировки всех атак, выполненных в тесте защиты, без какого-либо предварительного тюнинга.

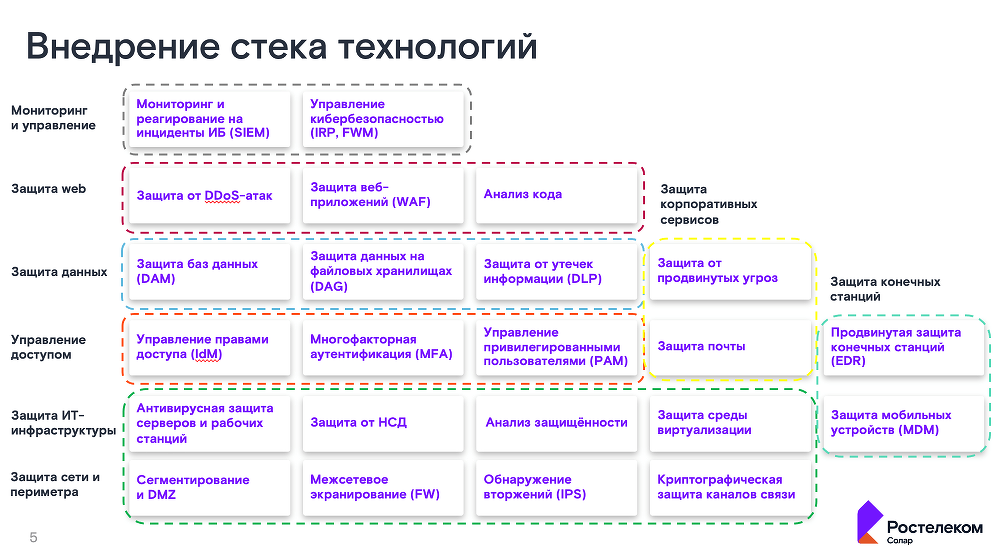

В большинстве компаний уровень информационной безопасности далек от идеала, отметила Екатерина Сюртукова, руководитель отдела развития бизнеса «Solar Интеграция», «Ростелеком-Солар». По ее словам, процесс построения ИБ состоит из нескольких этапов: аудит и разработка стратегии, внедрение стека технологий, эксплуатация и своевременная адаптация, контроль эффективности и развитие.

Она рассказал о том, как должен быть организован каждый из этих этапов. Так, при внедрении технологий надо ориентироваться на решения, способные обеспечить комплексную защиту от всех типов атак, и тщательно оценивать техническую и экономическую целесообразность реализации мер. При этом надо стараться оценивать не отдельные технологии, а перспективы комплексного решения.

Стек технологий информационной безопасности

После того, как решение внедрено, очень важно постоянно отслеживать новые угрозы и новые уязвимости, учитывать изменения в инфраструктуре, информационных системах, бизнес-процессах и ролевых моделях, своевременно устанавливать обновления, непрерывно повышать эффективность ИБ-системы, контролировать целостность и безопасность конфигураций. В качестве примера Екатерина Сюртукова рассказала о том, как организована информационная безопасность ГосОблака.

Объем трафика в сегменте РФ за последний год вырос примерно на 30%, начала свое выступление Софья Худякова, руководитель отдела продуктовой аналитики «Solar Dozor», «Ростелеком-Солар». «90% этого трафика — Tic-tok, соцсети и котики, — говорит она. — И службам ИБ надо сделать так, чтобы защитить оставшиеся 10% полезной информации, которая критично необходима бизнесу, утечки которой вызывают скандалы». При этом все более значительная часть информационных систем уходит в облако, сотрудники переходят на удаленку, то есть контур ИБ размывается.

По ее словам, в последнее время спрос на DLP-системы постоянно растет. Вместе с этим растут и требования заказчиков к таким решениям. Она рассказала о системе Solar Dozor. Быстрый поиск обеспечивается движком ElasticSearch, в основе лежит отказоустойчивая СУБД Clickhouse, анализ данных происходит с помощью искусственного интеллекта, а технологии в модуле MultiDozor способствуют снижению нагрузки на каналы передачи данных.

Требования заказчиков к DLP-системам

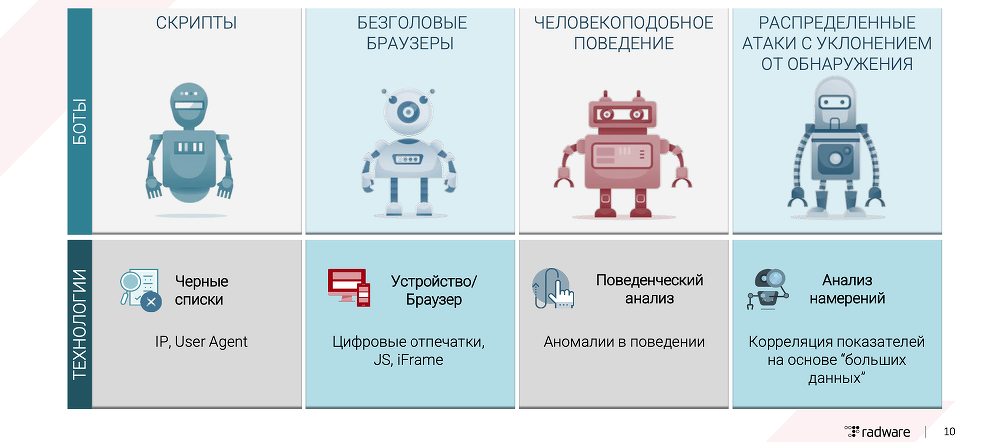

За последнее время почти в три раза выросло число кибератак, совершаемых с помощью вредоносных Botnet. Основные угрозы: захват учетных данных, веб-скрапинг, захват ресурсов, компроментация платежных данных и т.д., рассказал Владимир Вакациенко, технический консультант, Radware. Такие атаки очень интенсивны, но непродолжительны, однако этого достаточно, чтобы нанести существенный вред. Обнаружить их без специальных средств защиты невозможно.

Владимир Вакациенко предложил использовать комбинацию передовых технологий машинного обучения и экспертных сервисов, чтобы проактивно реагировать на такие угрозы. Это защита на основе поведенческого анализа в реальном времени, автоматическая защита приложений и API как в традиционных и облачных, так и в микросервисных средах, технологии глубокого машинного обучения для выявления «плохих» ботов.

Передовая Botnet защита

Компания Radware использует собственные технологии поведенческого анализа для противодействия всем видам угроз. При этом это не приводит к появлению дополнительных сетевых задержек.

Безопасность как сервис

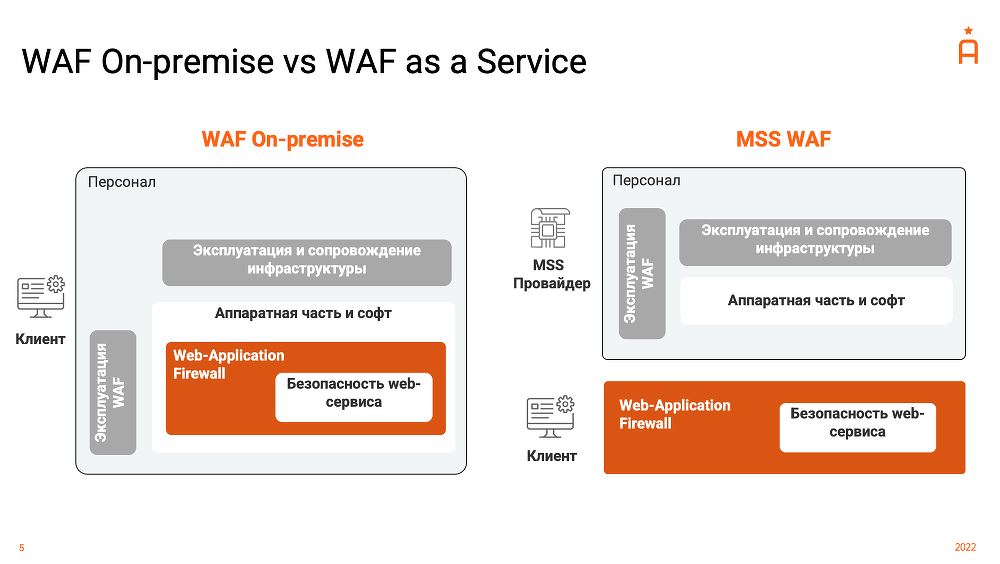

Руслан Косарим, заместитель генерального директора, Angara Security, предложил обсудить тему развития сервисной модели предоставления ИБ-услуг, в особенности предоставления ИБ-услуг по подписке Managed Security Services (MSS). По его словам, в ближайшие годы этот рынок будет активно расти по причине нехватки кадров, развития гибридных форматов работы и цифровизации бизнеса. Потребность в новой экспертизе также формируется под воздействием нового технологического ландшафта: миграции в облака, появления DevOps инструментов, внедрения аналитики данных и инструментов data science, применения собственных и корпоративных мобильных устройств и доступа к данным через интернет.

On-premise и сервисная модель информационной безопасности

Мировой рынок MSS растет в среднем на 14% в год. По мнению Руслана Косарима, одна из важнейших тенденций развития рынка — управляемое детектирование и реагирование. Потребность в сервисах MDR или SOC, в связи с развитием зловредов и увеличением масштабов атак, растет и будет продолжать расти. Еще одна тенденция — коллаборация вендоров и экспертов. Сочетание функционального вендорского продукта и высокого профессионализма инженеров — залог успеха качественного и эффективного сервиса. И третья тенденция — аутсорсинг кибербезопасности для новых технологий: безопасность микросервисов, облачной инфраструктуры, озера данных отдать на аутсорсинг проще и дешевле, чем выращивать собственную компетенцию.

Не запрещать, а контролировать

«Ориентация на предотвращение инцидентов часто выходит боком. Можно прописать правила и тщательно следить за их выполнением, но на практике вы все равно столкнетесь с ложными срабатываниями и ростом нагрузки на ИБ», — говорит Андрей Арбатский, представитель Staffcop в Москве и Московской области. По его мнению, гораздо эффективнее расследовать инциденты — руководство должно знать, что делает сотрудник в рабочее время, и это позволяет понять, к чему готовиться». Компания Staffcop предлагает инструменты, с помощью которых можно понять, какие данные обрабатывает сотрудник, куда он их отправляет, какие ресурсы посещает, с кем взаимодействует в процессе работы, в том числе с личного почтового ящика.

Чем занимаются сотрудники на удаленке

Технологии Staffcop также позволяют контролировать удаленных сотрудников: сколько времени они тратят на выполнение работы, а сколько — на личные нужды? Можно вычислить людей, которые находятся в активном поиске работы. На основании анализа поисковых запросов есть возможность узнать об их проблемах и предложить помощь. Решение создано на базе Open Source, входит в реестр отечественного ПО и имеет сертификат ФСТЭК, требования к ресурсам для сервера невысокие. Как пояснил Андрей Арбатский, для внедрения решения надо подготовить необходимую нормативную базу.

Безопасны ли мобильные приложения

Антон Куканов, заместитель руководителя Роскачества, рассказал об исследованиях, которые проводит организация. Например, исследование приложений для родительского контроля показало, что 70% из них недостаточно эффективно блокирую взрослый контент. Исследование мобильных браузеров продемонстрировало, что 60% из них передают собранные данные третьей стороне. 90% всех приложений недостаточно адаптированы для людей с ограниченными возможностями.

В 2021 г. Роскачество исследовало уровень ИБ 226 популярных приложений. Как выяснилось, 221 из них запрашивают неактивное согласие на обработку данных, 46 запрашивают данные о статусе телефона, 22 не позволяют удалить учетную запись, 6 передают персональные данные в незашифрованном виде. Среди 370 мало популярных приложений 365 имеют рекламные баннеры, 9 — имеют признаки шпионских программ и только 34 запрашивают абсолютный минимум доступов.

Как защитить облака

Все больше корпоративных ресурсов перемещается в облака. При этом 58% организаций считают облака небезопасными, напомнил Андрей Нуйкин, начальник отдела обеспечения безопасности информационных систем, «Евраз». В списке основных рисков несанкционированный доступ к данным со стороны третьих лиц или при управлении сервисом, риск потери доступа к данным по разным причинам, недостаточные меры защиты со стороны провайдера, неправильная настройка облачных сервисов, нарушение изолирования между клиентами облачного провайдера и несоответствие требованиям законодательства.

Андрей Нуйкин рассказал о трудностях, которые возникают при защите облаков. Во-первых, в облаке легко создать новые виртуальные машины, и ИБ не всегда успевает за этим. Во-вторых, серверы облачных вычислений и локальные серверы используют одни и те же операционные системы и приложения. Система обнаружения и предотвращения вторжений должна быть способна обнаруживать вредоносную активность на уровне виртуальных машин, вне зависимости от их расположения в облачной среде. В-третьих, при использовании облачных вычислений периметр сети размывается или исчезает. Это приводит к тому, что защита менее защищенной части сети определяет общий уровень защищенности.

По словам Андрея Нуйкина, доступ через интернет к управлению вычислительной мощностью — одна из ключевых характеристик облачных вычислений. В большинстве традиционных ЦОД доступ инженеров к серверам контролируется на физическом уровне, в облачных средах они работают через интернет. Разграничение контроля доступа и обеспечение прозрачности изменений на системном уровне является одним из главных критериев защиты. Еще одна сложность: настройки должны быть приближены к корпоративным, но из-за динамичности среды это не всегда соблюдается.

Безопасность и финтех

Александр Товстолип, директор по ИБ, «Ассоциация ФинТех», рассказал о проблемах безопасности в среде открытых банковских интерфейсов. Открытые API способствуют развитию здоровой конкуренции на финансовом рынке, расширению возможностей для потребителей по выбору, приобретению и использованию финансовых продуктов и услуг, а также появлению инновационных решений и развитию принципиально новых бизнес-моделей.

Открытые API активно развиваются во всем мире. Одним из наиболее успешных считается опыт развития Open API в Великобритании, в которой функции оператора открытого банкинга выполняет организация OBIE (Open Banking Implementation Entity), учрежденная крупными участниками рынка. В нашей стране созданием среды открытого банкинга занимаются Банк России и «Ассоциация ФинТех».

В настоящее время Банк России выпустил ряд стандартов открытых API, в том числе в области ИБ. Александр Товстолип подробно рассказал об этих стандартах. По его словам, необходима проработка и уточнение подходов к построению общерыночной инфраструктуры открытых API для обеспечения формирование единой безопасной среды взаимодействия, снижения издержек и сложности интеграции для участников рынка.

Руслан Ложкин, руководитель службы информационной безопасности, Абсолют Банк, уверен, что развитие индустрии 4.0 привело к изменению подхода к обеспечению информационной безопасности. Сейчас наиболее востребована реактивная модель, обеспечивающая мгновенную реакцию на проникновение. При этом речь идет, как правило, о комплексных решениях, а не отдельных модулях, ориентированных на ограниченное число задач.

Руслан Ложкин рассказал, как в новых условиях должна быть организована ИБ. Сегодня надо защищать не периметр, а контент, уверен эксперт. Он призвал бороться со злоумышленниками, используя их же техники и тактики.

Как защитить инфраструктуру

Александр Севостьянов, начальник управления информационной безопасности, «Трубная металлургическая компания», уверен, что основные риски и угрозы безопасности информации сегодня лежат в сфере проникновения через удаленные открытые сессии. Также следует опасаться утечек персональных данных из СУБД множественных ведомственных ГИС, интегрированных с ЕСИА, утечек биометрических персональных данных из кредитных и коммерческих организаций. Он подчеркнул опасность роста популярности модели угроз, ориентирующейся преимущественно на внутреннего нарушителя.

Основные и наиболее вероятные векторы атак: эксплуатация уязвимости нулевого дня Log4j корпоративного сегмента организаций как отправной точки целевой атаки на ИТ-инфраструктуру; кибератаки на ГИС министерств и ведомств, интегрированных с ЕСИА;

кибератаки на ИТ-инфраструктуру кредитных организаций, участвующих в пилотном проекте «цифрового рубля».

Андрей Минаев, менеджер по инфраструктуре и информационной безопасности, Volkswagen Group Rus, привел пример противодействия эксплуатации уязвимостей на примере Log4Shell. Log4shell — это уязвимость в библиотеке Log4j, и она не может быть обнаружена с помощью системы инвентаризации ПО.

Как правило, просто установить обновление для библиотеки Log4j невозможно. Необходимо обнаружить и обновить все приложения, использующие уязвимую библиотеку. А для этого выполнить ручной поиск библиотеки log4j, выполнить автоматизированный поиск библиотеки log4j, используя ПО для управления уязвимостями, затем запросить информацию у производителя или разработчика и проверить публично доступные списки уязвимого/не подверженного log4shell CVEs ПО.

Поиск уязвимого ПО и установка исправлений может занять от нескольких дней до нескольких месяцев. Поэтому необходимо принять дополнительные меры защиты.

Короткая ссылка на материал: //cnews.ru/link/a18311